從零到一 網(wǎng)絡(luò)安全自學(xué)之路——軟硬件基礎(chǔ)與黑客技術(shù)探索

在數(shù)字化浪潮席卷全球的今天,網(wǎng)絡(luò)安全已成為個人隱私、企業(yè)資產(chǎn)乃至國家安全的重要屏障。而“黑客”這一充滿神秘色彩的詞匯,背后實則代表著對計算機系統(tǒng)深刻的理解與探索能力。對于有志于投身網(wǎng)絡(luò)安全領(lǐng)域的學(xué)習(xí)者而言,通過自學(xué)掌握相關(guān)知識與技能,不僅是一條充滿挑戰(zhàn)的道路,更是一次對計算機軟硬件核心原理的深度跋涉。

一、基石之筑:堅實的計算機軟硬件基礎(chǔ)

網(wǎng)絡(luò)安全的根基,深植于對計算機系統(tǒng)運行機制的理解。自學(xué)之路,必先由此開始。

1. 硬件層面:理解機器的“軀體”

計算機并非抽象的黑箱,其硬件構(gòu)成了所有運算與存儲的物理基礎(chǔ)。自學(xué)需了解:

- 核心組件原理: 中央處理器(CPU)如何執(zhí)行指令、內(nèi)存(RAM)的臨時存儲機制、硬盤等存儲設(shè)備的持久化數(shù)據(jù)管理。理解這些有助于洞悉數(shù)據(jù)在物理層面的流轉(zhuǎn)與潛在風(fēng)險點(如通過物理接觸或側(cè)信道攻擊獲取信息)。

- 網(wǎng)絡(luò)硬件基礎(chǔ): 路由器、交換機、網(wǎng)卡等設(shè)備如何協(xié)同工作,構(gòu)成網(wǎng)絡(luò)通信的骨架。這是理解網(wǎng)絡(luò)攻擊路徑(如ARP欺騙、MAC地址泛洪)的前提。

- 嵌入式與物聯(lián)網(wǎng)安全: 隨著物聯(lián)網(wǎng)設(shè)備激增,了解微控制器、傳感器等硬件的工作原理,對挖掘智能設(shè)備漏洞至關(guān)重要。

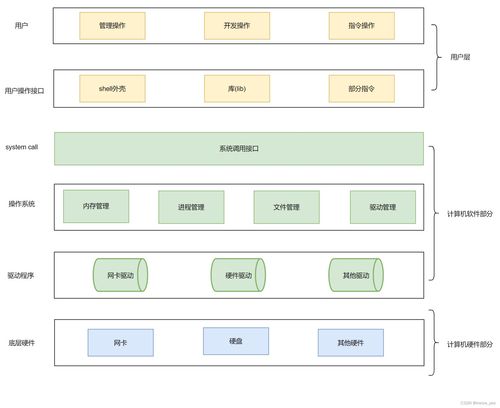

2. 軟件層面:掌握系統(tǒng)的“靈魂”

軟件驅(qū)動硬件,是網(wǎng)絡(luò)攻擊的主要目標與實施媒介。

- 操作系統(tǒng)深度: 尤其需要精通如Linux/Windows操作系統(tǒng)的架構(gòu)、進程管理、文件系統(tǒng)權(quán)限機制、服務(wù)與日志。Linux因其開源、高效及在服務(wù)器領(lǐng)域的統(tǒng)治地位,常成為自學(xué)者的首選實操環(huán)境。

- 編程語言能力: 這是將想法轉(zhuǎn)化為工具的關(guān)鍵。Python因其簡潔與強大的庫支持(如Scapy, Requests),是自動化腳本、漏洞利用編寫的利器;C/C++有助于理解內(nèi)存管理、緩沖區(qū)溢出等底層漏洞;還需熟悉SQL以應(yīng)對數(shù)據(jù)庫安全,了解JavaScript以分析Web前端風(fēng)險。

- 網(wǎng)絡(luò)協(xié)議棧: 必須逐層吃透TCP/IP模型,從物理層到應(yīng)用層。深刻理解HTTP/HTTPS、DNS、SMTP、FTP等協(xié)議的數(shù)據(jù)包結(jié)構(gòu)、通信流程與常見弱點(如DNS劫持、中間人攻擊)。

二、路徑之探:系統(tǒng)化的網(wǎng)絡(luò)安全與黑客技術(shù)自學(xué)框架

在夯實基礎(chǔ)后,可以沿著一條清晰的路徑,由淺入深地探索網(wǎng)絡(luò)安全技術(shù)。這里的“黑客技術(shù)”特指以防御和提升系統(tǒng)安全性為目的的滲透測試與漏洞研究技能(即“白帽”或“道德黑客”)。

第一階段:網(wǎng)絡(luò)與系統(tǒng)安全入門

學(xué)習(xí)目標: 掌握信息收集、基礎(chǔ)漏洞掃描與利用。

實踐內(nèi)容: 使用虛擬機構(gòu)建隔離的實驗環(huán)境(如VirtualBox + Kali Linux)。學(xué)習(xí)使用Nmap進行網(wǎng)絡(luò)探測,Wireshark進行數(shù)據(jù)包分析,Nessus或OpenVAS進行漏洞掃描。理解并復(fù)現(xiàn)OWASP Top 10中的基礎(chǔ)Web漏洞(如SQL注入、XSS)。

第二階段:滲透測試方法學(xué)深入

學(xué)習(xí)目標: 遵循標準的滲透測試流程,進行系統(tǒng)化的安全評估。

實踐內(nèi)容: 學(xué)習(xí)PTES(滲透測試執(zhí)行標準)或類似框架。掌握Metasploit等利用框架進行漏洞驗證與權(quán)限提升。深入研究操作系統(tǒng)提權(quán)技術(shù)、橫向移動方法。在合法靶場(如HackTheBox, TryHackMe, VulnHub)中不斷挑戰(zhàn)。

第三階段:漏洞研究與逆向工程

學(xué)習(xí)目標: 從“使用工具”到“理解原理”乃至“創(chuàng)造工具”。

實踐內(nèi)容: 學(xué)習(xí)軟件逆向工程基礎(chǔ),使用IDA Pro、Ghidra等工具分析二進制文件。研究常見漏洞的底層成因(如堆棧溢出、格式化字符串漏洞)。開始閱讀CVE漏洞公告,并嘗試分析漏洞補丁。接觸基礎(chǔ)的密碼學(xué)原理及其應(yīng)用。

第四階段:專精領(lǐng)域與合規(guī)認知

學(xué)習(xí)目標: 在某個細分領(lǐng)域深化,并建立法律與道德意識。

實踐內(nèi)容: 根據(jù)興趣選擇方向深入,如移動安全(Android/iOS應(yīng)用逆向)、工控安全、云安全(AWS/Azure安全架構(gòu))、惡意代碼分析等。至關(guān)重要的一點是: 必須同步學(xué)習(xí)網(wǎng)絡(luò)安全法律法規(guī)(如《網(wǎng)絡(luò)安全法》),明確滲透測試的法律邊界,所有實踐必須在授權(quán)環(huán)境中進行。考取CEH、OSCP等權(quán)威認證可以系統(tǒng)檢驗學(xué)習(xí)成果。

三、心法之要:自學(xué)者的核心素養(yǎng)

- 永葆好奇心與探索欲: 安全技術(shù)日新月異,真正的驅(qū)動力源于對“為什么”和“如何工作”的不懈追問。

- 動手實踐高于一切: 網(wǎng)絡(luò)安全是高度實踐性的學(xué)科。搭建環(huán)境、復(fù)現(xiàn)漏洞、編寫PoC(概念驗證代碼)遠比閱讀理論更為重要。

- 建立系統(tǒng)性思維: 從單一漏洞點,關(guān)聯(lián)到整個攻擊鏈(從信息搜集到權(quán)限維持),再上升到企業(yè)安全防御體系。

- 堅守道德與法律底線: 技術(shù)是雙刃劍。自學(xué)者必須時刻牢記,技術(shù)的提升是為了構(gòu)建更安全的數(shù)字世界,而非破壞它。在未經(jīng)授權(quán)的情況下對任何系統(tǒng)進行測試都是非法行為。

###

從計算機硬件的電流信號,到操作系統(tǒng)內(nèi)核的復(fù)雜調(diào)度,再到網(wǎng)絡(luò)協(xié)議中的比特流轉(zhuǎn),最后到應(yīng)用層上看似簡單的用戶交互——網(wǎng)絡(luò)安全自學(xué)者所攀登的,正是這樣一座由軟硬件交織而成的知識之峰。這條路上沒有捷徑,它要求持續(xù)的投入、大量的實驗與深刻的思考。當你能夠以建設(shè)者的視角洞悉系統(tǒng)的弱點并守護其安全時,你所獲得的不僅是高超的技能,更是一份在數(shù)字時代至關(guān)重要的責(zé)任與使命。征程伊始,基石已明,前路雖遠,行則必至。

如若轉(zhuǎn)載,請注明出處:http://www.bsdgjm.com/product/65.html

更新時間:2026-03-01 12:18:15